„Natürlich vertraue ich meinen Kollegen – die teilen im Meeting ja immer nur das, was sie teilen wollen.“

😅 Klingt beruhigend, oder? Leider auch ziemlich naiv. Denn ein falscher Klick auf „Bildschirm teilen“ 🖥️, ein überhastetes „Give Control“ 🎮 – und schon sehen Menschen Inhalte, die sie eigentlich nie sehen sollten.

Bislang war genau das ein blinder Fleck in Microsoft Teams 🕳️. Weder Security-Teams 🛡️ noch Compliance 📑 konnten später sauber nachvollziehen, wer wann welche Steuerung übernommen oder welche Inhalte gesehen hat. Für ein ernsthaft betriebenes Insider Risk Management war das schlicht ein Albtraum 😱.

Microsofts Antwort: Audit-Logs für Meetings

Mit der Roadmap-Funktion 489224 liefert Microsoft ab Juli 2025 endlich Transparenz 🌍:

- Screensharing starten/stoppen 🖼️

- Give Control 🤝 (Steuerung übergeben)

- Take Control ✋ (Steuerung übernehmen)

werden künftig im Microsoft Purview Audit protokolliert 🗂️ – inklusive Namen 👤 und Zeitstempel ⏰.

Nicht unterstützt werden aktuell Townhalls 🎤, Webinare 🎥 sowie iOS 📱 und Android 🤖-Clients für Control-Aktionen. Für klassische Meetings mit Desktop 💻 oder Web 🌐 sind die Funktionen jedoch aktiv.

Warum das ein Meilenstein fürs Insider Risk Management ist 🚨

Insider Risks entstehen selten durch eine einzige Aktion. Häufig sind es kleine Fehler im Kontext 🔍, die große Folgen haben 💥:

- Ein Mitarbeiter teilt versehentlich ein Fenster mit vertraulichen Daten 📊.

- Ein externer Teilnehmer erhält kurzfristig Kontrolle über den Bildschirm 👀.

- Informationen verlassen Bereiche, in denen sie nie hätten auftauchen dürfen 🚫.

Genau hier setzen die neuen Audit-Logs an:

- Sie liefern klare Beweise 🧾, wer wann Zugriff hatte.

- Sie schaffen Signals 📡, die in Microsoft Purview Insider Risk Management einfließen können.

- Sie ermöglichen es, Muster zu erkennen 🔄, bevor ein Datenabfluss entsteht 💧.

Damit wird ein bislang unsichtbarer Meeting-Moment zu einer wertvollen Signalquelle 💎 im Risiko-Management.

Praktischer Einsatz im Purview Portal ⚙️

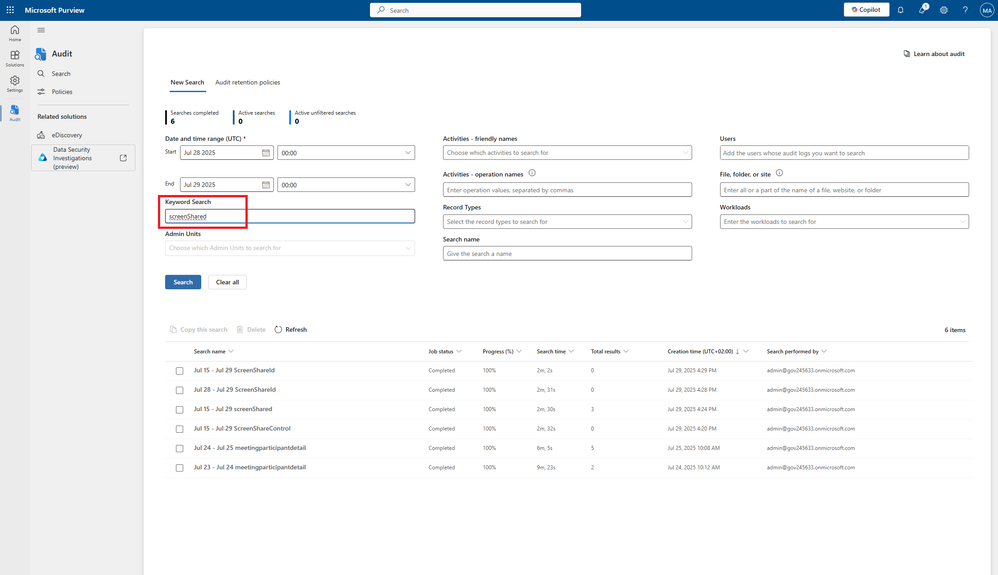

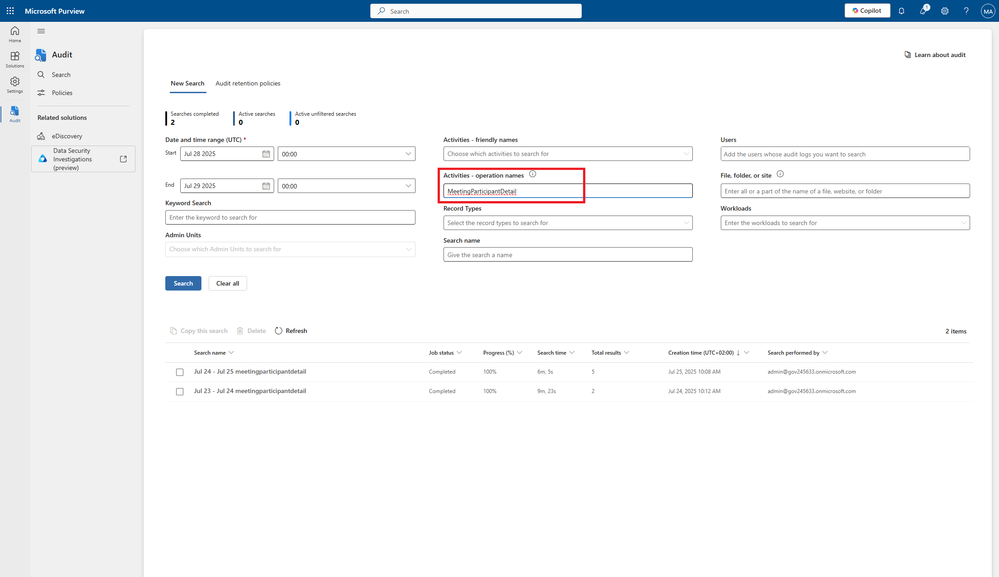

Die Logs finden sich im:

👉 Microsoft Purview Portal → Audit → New Search 🔎

Admins können gezielt suchen nach:

- Operation name „MeetingParticipantDetail“ 📝 oder

- Keyword „screenShared“ 🔤

Die Ergebnisse lassen sich als CSV 📂 exportieren und mit anderen Daten kombinieren – etwa für forensische Untersuchungen 🕵️ oder zur Anreicherung von Insider Risk Policies 📈.

Fazit 🎯

Mit diesen neuen Audit-Logs schafft Microsoft ein Stück digitale Verantwortungskultur 🤝 im Meeting-Alltag. Für Organisationen, die Insider Risks ernst nehmen, ist das ein entscheidender Schritt in Richtung vollständige Transparenz 🔦.

Denn eins ist klar: Jede Handlung im Meeting zählt 🧩 – und ab jetzt sieht sie auch das Insider Risk Management 👀.

Schreibe einen Kommentar